format_list_bulleted Contenido

Necro Trojan: El Malware que Infectó a 11 Millones de Android y Cómo Proteger tu Dispositivo

En la era digital actual, nuestros smartphones se han convertido en extensiones de nosotros mismos. Almacenamos nuestras vidas enteras en esos pequeños dispositivos: fotos, conversaciones, contraseñas, datos bancarios y mucho más. Pero, ¿qué pasaría si todo eso estuviera en peligro sin que lo supieras?

Recientemente, expertos en ciberseguridad descubrieron una amenaza silenciosa que ha afectado a más de 11 millones de usuarios de Android en todo el mundo. Se trata del Necro Trojan, un malware sofisticado que se infiltró en aplicaciones populares disponibles en Google Play Store, incluyendo una app de cámara con más de 10 millones de descargas y un navegador utilizado por más de un millón de personas.

warning Una amenaza invisible

Lo más preocupante de este malware es que se distribuyó a través de aplicaciones aparentemente legítimas en la tienda oficial de Google, lo que demuestra que ni siquiera las plataformas más seguras son inmunes a estas amenazas. Los usuarios descargaron estas aplicaciones confiando en su presencia en Google Play, sin saber que estaban instalando un software espía en sus dispositivos.

En este artículo, te explicaremos qué es exactamente el Necro Trojan, cómo funciona, qué aplicaciones han sido afectadas y, lo más importante, cómo puedes proteger tu dispositivo y eliminar este malware si ya has sido infectado. La seguridad móvil no es algo que debamos tomar a la ligera, y conocer estas amenazas es el primer paso para protegernos.

bug_report ¿Qué es el Necro Trojan?

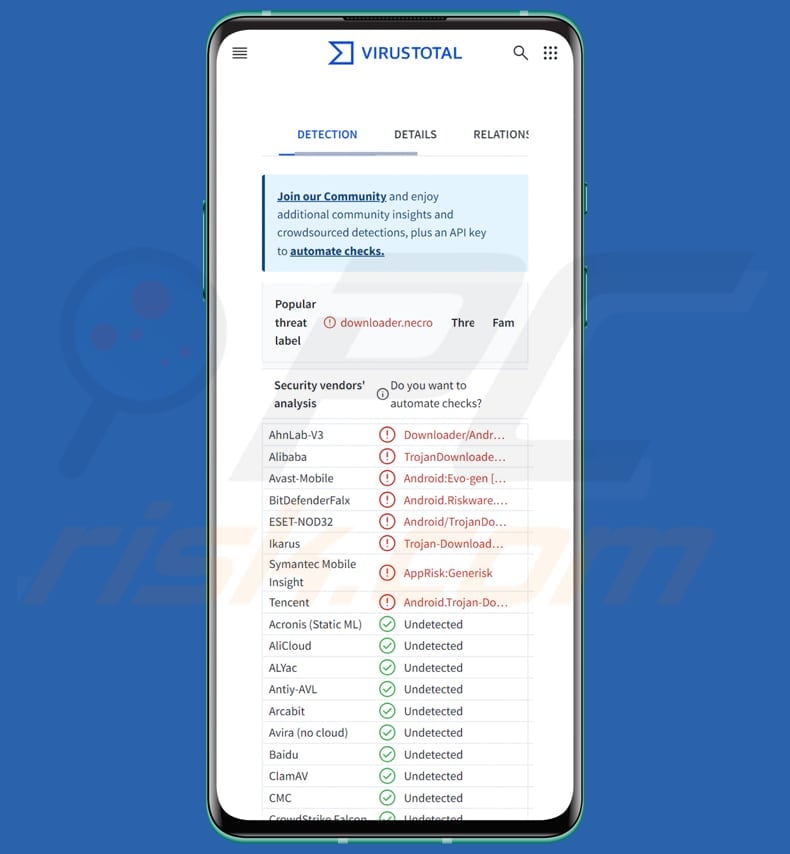

El Necro Trojan es un tipo de malware diseñado específicamente para dispositivos Android que funciona como un cargador modular. Descubierto por primera vez en 2019 por la empresa de ciberseguridad Kaspersky, este troyano ha evolucionado significativamente, volviéndose más sofisticado y difícil de detectar.

A diferencia de otros malware más simples, el Necro Trojan utiliza técnicas avanzadas de ofuscación y esteganografía para ocultar su presencia y evadir los sistemas de detección. La esteganografía es una técnica que consiste en ocultar información dentro de otros archivos, como imágenes, sin que resulte evidente a simple vista.

Curiosidad: El nombre "Necro" hace referencia a su capacidad para "revivir" y descargar nuevos componentes maliciosos incluso después de que se hayan eliminado partes del malware inicial.

¿Cómo funciona el Necro Trojan?

El funcionamiento del Necro Trojan es complejo y multifásico. Cuando un usuario instala una aplicación infectada, el malware se activa y comienza su proceso de infección:

security Proceso de infección del Necro Trojan

1. Inicialización: Una vez instalada la aplicación infectada, el malware inicializa un módulo llamado Coral SDK.

2. Comunicación con C2: El SDK envía una solicitud HTTP POST a un servidor remoto (comando y control).

3. Descarga de payload: El servidor responde con un enlace a un archivo de imagen PNG que contiene oculta la carga útil maliciosa codificada en Base64.

4. Activación de módulos: El malware descarga y activa diferentes módulos maliciosos según las instrucciones del servidor C2.

Capacidades del Necro Trojan

El Necro Trojan es especialmente peligroso debido a sus múltiples capacidades maliciosas. A través de sus diversos módulos, puede:

Crear túneles: El módulo NProxy puede crear un túnel a través del dispositivo de la víctima, permitiendo a los atacantes utilizarlo como intermediario para otras actividades maliciosas.

Mostrar anuncios invisibles: Los módulos island y Tap pueden mostrar anuncios en ventanas invisibles e interactuar con ellos, generando ingresos fraudulentos para los atacantes.

Ejecutar código arbitrario: El módulo web puede ejecutar código JavaScript arbitrario y abrir enlaces específicos sin el conocimiento del usuario.

Descargar e instalar aplicaciones: El malware puede descargar e instalar aplicaciones adicionales sin el consentimiento del usuario.

Suscribirse a servicios de pago: En algunos casos, el malware puede suscribir al dispositivo a servicios de pago premium sin el consentimiento del usuario.

"La arquitectura modular del Necro Trojan ofrece a sus creadores una amplia gama de opciones para la entrega masiva y dirigida de actualizaciones o nuevos módulos maliciosos, dependiendo de la aplicación infectada." - Dmitry Kalinin, investigador de Kaspersky

apps Las Aplicaciones Afectadas

El Necro Trojan se ha encontrado principalmente en dos aplicaciones populares de Google Play Store, aunque también se ha detectado en versiones modificadas de otras aplicaciones como Spotify, WhatsApp y Minecraft distribuidas a través de canales no oficiales.

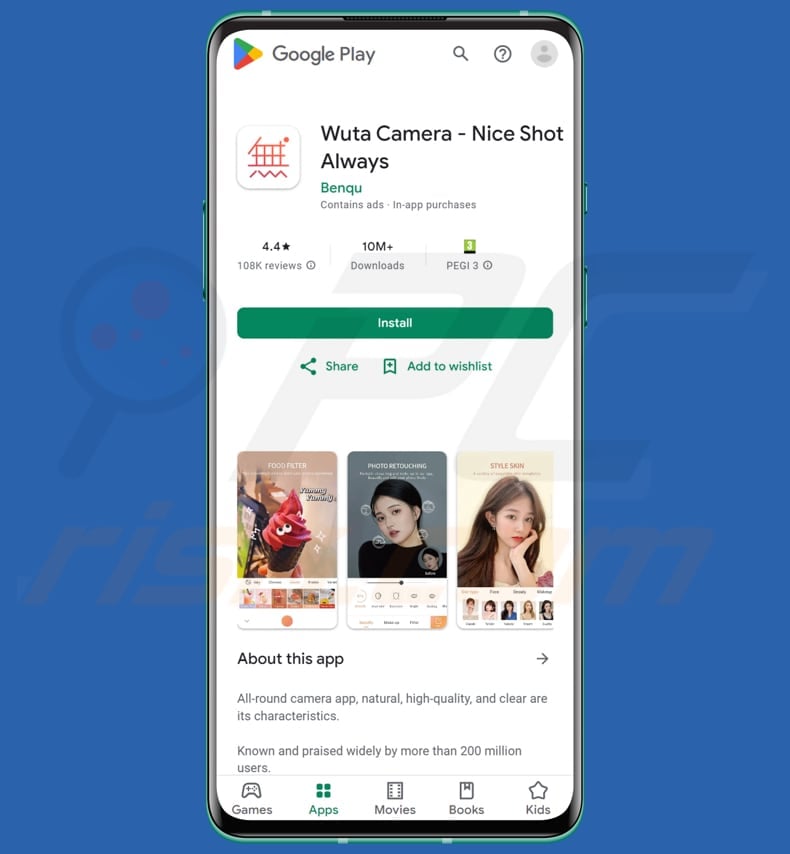

Wuta Camera - Nice Shot Always

Wuta Camera es una aplicación de cámara que prometía mejorar la calidad de las fotos con diversos filtros y herramientas de edición. Con más de 10 millones de descargas en Google Play Store y una calificación de 4.4 estrellas, parecía una aplicación legítima y de confianza.

¡Importante! El malware se encontró en las versiones de Wuta Camera anteriores a la 6.3.7.138. Si tienes esta aplicación instalada, verifica la versión y actualízala inmediatamente si es necesario.

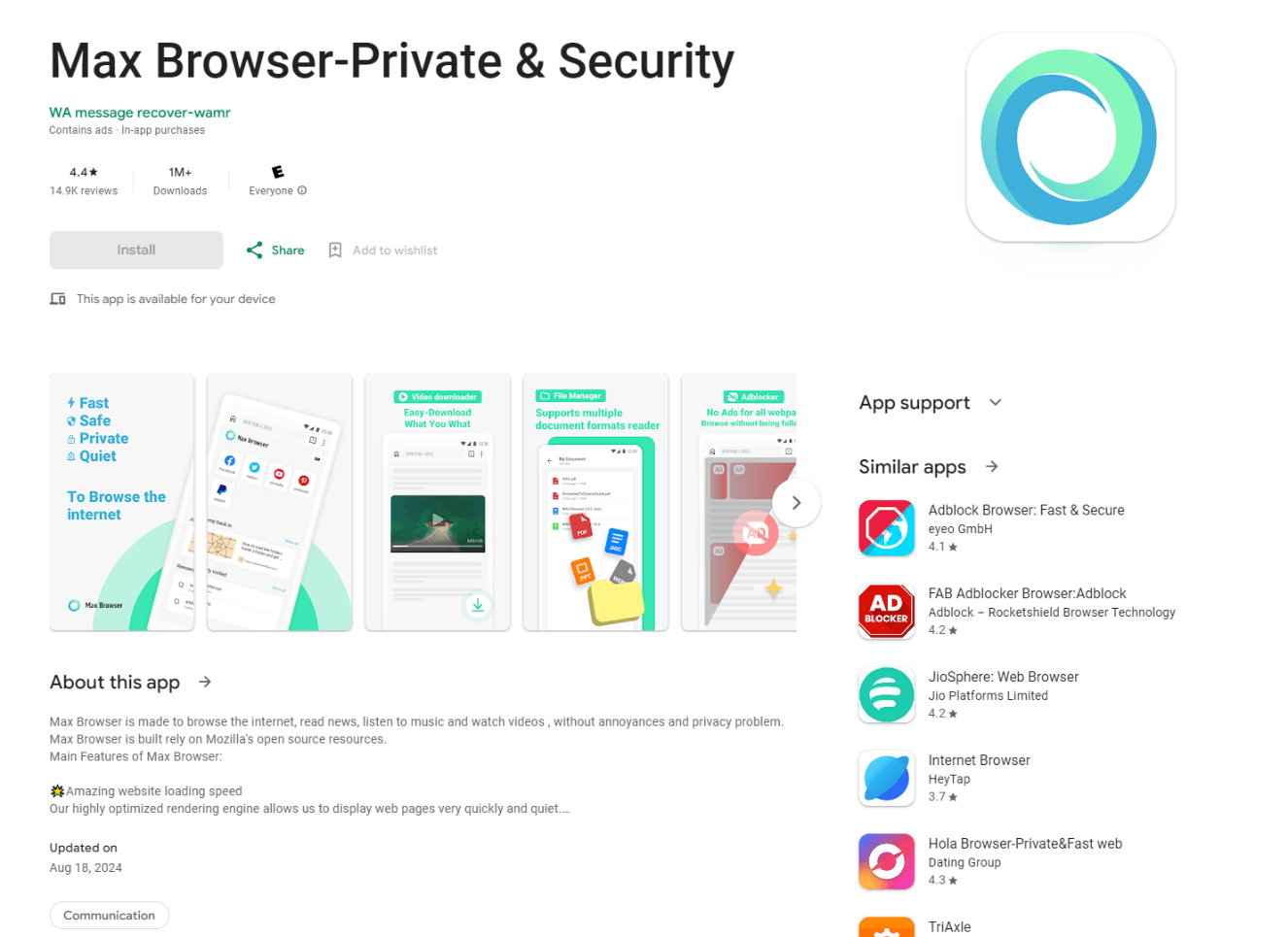

Max Browser - Private & Security

Max Browser se presentaba como un navegador web centrado en la privacidad y la seguridad, con funciones como bloqueo de anuncios y descarga de videos. Con más de 1 millón de descargas y una calificación de 4.4 estrellas, atraía a usuarios preocupados por su seguridad en línea.

¡Alerta máxima! Max Browser ha sido completamente eliminado de Google Play Store debido a la presencia del malware. Si aún tienes esta aplicación instalada, debes eliminarla inmediatamente.

Versiones modificadas de aplicaciones populares

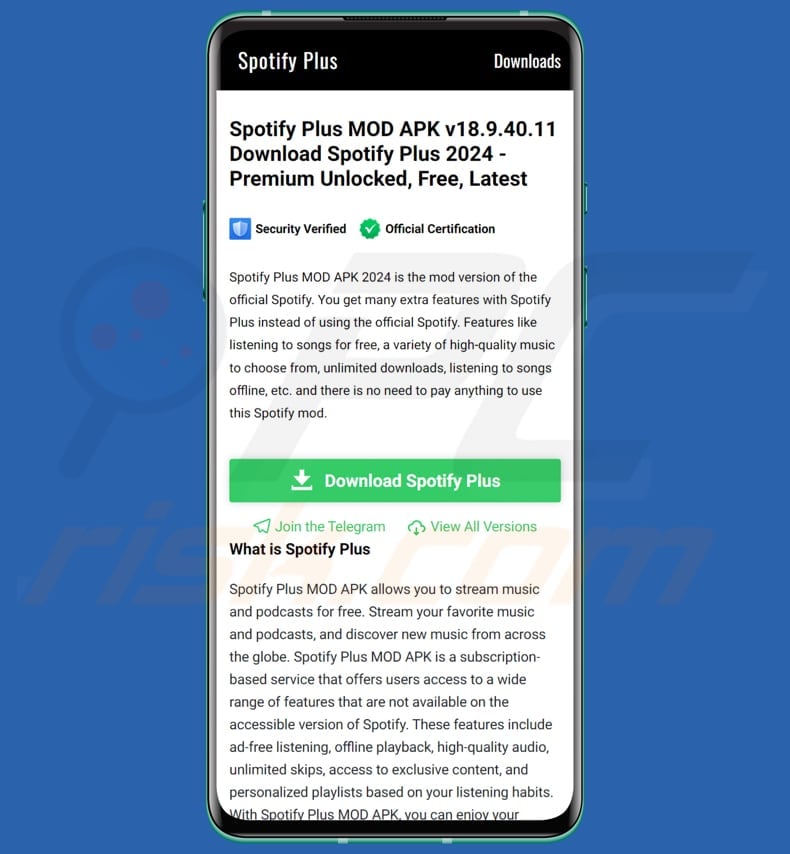

Además de las aplicaciones mencionadas, el Necro Trojan también se ha encontrado en versiones modificadas (MOD) de aplicaciones populares como Spotify, WhatsApp, Minecraft, Stumble Guys, Car Parking Multiplayer y Melon Sandbox. Estas versiones modificadas se distribuyen principalmente a través de sitios web de terceros y prometen funciones premium de forma gratuita.

Consejo: Las versiones modificadas de aplicaciones populares casi siempre contienen malware u otro tipo de amenazas. Aunque parezcan tentadoras por ofrecer funciones premium gratuitas, el riesgo para tu seguridad y privacidad no vale la pena.

verified_user ¿Cómo se infiltró el malware en estas aplicaciones?

Según los investigadores, el malware no fue incluido intencionalmente por los desarrolladores de las aplicaciones, sino que se infiltró a través de un kit de desarrollo de software (SDK) publicitario de terceros. Los desarrolladores integraron este SDK para mostrar anuncios y generar ingresos, sin saber que contenía código malicioso. Esto demuestra cómo una cadena de suministro de software comprometida puede afectar incluso a aplicaciones legítimas.

search Cómo Detectar si tu Dispositivo está Infectado

Detectar la presencia del Necro Trojan en tu dispositivo puede ser complicado, ya que está diseñado para operar de forma sigilosa. Sin embargo, hay ciertos signos y síntomas que pueden indicar que tu Android ha sido infectado.

Señales de advertencia

Rendimiento lento: Si tu teléfono se ha vuelto significativamente más lento sin una razón aparente, podría ser una señal de que el malware está consumiendo recursos en segundo plano.

Batería que se agota rápidamente: El malware puede estar realizando actividades en segundo plano que consumen mucha energía, provocando que la batería se agote más rápido de lo normal.

Consumo excesivo de datos: Si notas que tu dispositivo está utilizando más datos de lo habitual, podría deberse a que el malware está comunicándose con servidores remotos o descargando contenido adicional.

Aparición de anuncios emergentes: Aunque el Necro Trojan puede mostrar anuncios en ventanas invisibles, también puede generar anuncios emergentes visibles que aparecen incluso cuando no estás utilizando ninguna aplicación.

Aplicaciones desconocidas: Si observas aplicaciones en tu teléfono que no recuerdas haber instalado, podrían haber sido descargadas por el malware sin tu consentimiento.

Cargos inesperados: En algunos casos, el malware puede suscribirte a servicios de pago premium, lo que se reflejaría en cargos inesperados en tu factura telefónica.

Herramientas de detección

Si sospechas que tu dispositivo podría estar infectado, puedes utilizar herramientas de seguridad para realizar un análisis completo:

security Aplicaciones antivirus confiables

Existen varias aplicaciones antivirus de confianza que pueden detectar y eliminar el Necro Trojan, incluyendo:

Consejo profesional: Google Play Protect, que viene preinstalado en la mayoría de los dispositivos Android, también puede detectar versiones conocidas del Necro Trojan. Asegúrate de que esté activado en tu dispositivo y realiza análisis periódicos.

cleaning_services Pasos para Eliminar el Malware

Si has detectado que tu dispositivo está infectado con el Necro Trojan o simplemente quieres asegurarte de eliminar cualquier amenaza potencial, sigue estos pasos para limpiar tu Android:

Paso 1: Identificar las aplicaciones afectadas

Lo primero es verificar si tienes instaladas algunas de las aplicaciones afectadas:

Verifica estas aplicaciones: Revisa si tienes Wuta Camera (versión anterior a 6.3.7.138) o Max Browser instaladas en tu dispositivo. Si es así, anota sus nombres y continúa con el siguiente paso.

Paso 2: Apagar el dispositivo

Antes de proceder a eliminar el malware, apaga completamente tu dispositivo. Esto evitará que el malware continúe operando y posiblemente propagándose a otras aplicaciones o redes:

Por qué es importante: Apagar el dispositivo detiene temporalmente cualquier actividad del malware y te da tiempo para investigar y planificar los siguientes pasos sin que la situación empeore.

Paso 3: Reiniciar en Modo Seguro

El Modo Seguro de Android permite iniciar el dispositivo solo con las aplicaciones y servicios esenciales, lo que impide que el malware se ejecute automáticamente:

phonelink_setup Cómo iniciar en Modo Seguro

Para la mayoría de dispositivos Android:

1. Mantén pulsado el botón de encendido hasta que aparezcan las opciones de apagado.

2. Toca y mantén pulsada la opción "Apagar" o "Reiniciar" durante varios segundos.

3. Cuando aparezca el mensaje para reiniciar en Modo Seguro, confirma la selección.

Paso 4: Desinstalar las aplicaciones maliciosas

Una vez en Modo Seguro, puedes proceder a desinstalar las aplicaciones afectadas:

Para desinstalar aplicaciones:

1. Ve a Ajustes > Aplicaciones.

2. Busca la aplicación afectada (Wuta Camera o Max Browser).

3. Toca en la aplicación y selecciona "Desinstalar".

4. Confirma la desinstalación cuando se te solicite.

Si no puedes desinstalar: Si la opción de desinstalar está deshabilitada, es posible que la aplicación tenga permisos de administrador. En ese caso, ve a Ajustes > Seguridad > Administradores del dispositivo y desactiva los permisos de la aplicación antes de intentar desinstalarla.

Paso 5: Realizar un análisis antivirus

Después de desinstalar las aplicaciones afectadas, realiza un análisis completo con una aplicación antivirus confiable para detectar y eliminar cualquier resto del malware:

Recomendación: Asegúrate de que la aplicación antivirus esté actualizada y realiza un análisis completo, no solo un análisis rápido, para garantizar que se revisen todos los archivos y aplicaciones del dispositivo.

Paso 6: Restablecimiento de fábrica (opcional)

Si el malware persiste después de seguir los pasos anteriores, un restablecimiento de fábrica puede ser la solución más efectiva. Ten en cuenta que este paso borrará todos tus datos, así que asegúrate de hacer una copia de seguridad de tus archivos importantes antes de proceder:

restore Cómo realizar un restablecimiento de fábrica

Para restablecer tu dispositivo:

1. Ve a Ajustes > Sistema > Opciones de restablecimiento.

2. Selecciona "Borrar todos los datos (restablecimiento de fábrica)".

3. Confirma la acción y espera a que el proceso se complete.

4. Configura tu dispositivo como nuevo y reinstala solo las aplicaciones necesarias desde fuentes oficiales.

shield Consejos para Prevenir Futuras Infecciones

Prevenir es siempre mejor que curar, especialmente cuando se trata de seguridad móvil. Sigue estos consejos para proteger tu dispositivo Android contra amenazas como el Necro Trojan:

Descarga aplicaciones solo de fuentes oficiales

Google Play Store: Limita tus descargas a la tienda oficial de Google. Aunque no es infalible, como demuestra el caso del Necro Trojan, es mucho más segura que las tiendas de aplicaciones de terceros.

Evita tiendas no oficiales: Las tiendas de aplicaciones de terceros a menudo tienen menos controles de seguridad y son una fuente común de malware.

Investiga antes de descargar

Lee las reseñas: Antes de descargar una aplicación, lee las reseñas de otros usuarios, especialmente las negativas. A menudo, los usuarios advierten sobre problemas o comportamientos sospechosos.

Verifica el historial del desarrollador: Investiga otras aplicaciones del mismo desarrollador y su reputación. Los desarrolladores con un historial de aplicaciones de calidad son más confiables.

Mantén tu dispositivo actualizado

system_update Actualizaciones de seguridad

Mantén siempre tu sistema operativo y todas tus aplicaciones actualizadas. Las actualizaciones a menudo incluyen parches de seguridad que protegen contra vulnerabilidades conocidas que podrían ser explotadas por malware como el Necro Trojan.

Revisa los permisos de las aplicaciones

Sé selectivo: Antes de instalar una aplicación, revisa los permisos que solicita. Si una aplicación de cámara solicita permisos para acceder a tus contactos o mensajes, considera si es realmente necesario.

Revoca permisos innecesarios: Ve regularmente a Ajustes > Aplicaciones > [Nombre de la aplicación] > Permisos y revoca cualquier permiso que no sea necesario para el funcionamiento de la aplicación.

Utiliza una solución de seguridad confiable

Instala una aplicación antivirus de confianza y mantenla actualizada. Estas aplicaciones pueden detectar y bloquear amenazas antes de que infecten tu dispositivo:

Características a buscar: Busca soluciones que ofrezcan protección en tiempo real, análisis de aplicaciones antes de la instalación, protección contra phishing y herramientas anti-robo.

Evita versiones modificadas de aplicaciones

MODs y versiones piratas: Las versiones modificadas de aplicaciones populares que ofrecen funciones premium gratuitamente casi siempre contienen malware u otras amenazas. El riesgo para tu seguridad y privacidad no vale la supuesta ventaja.

Realiza copias de seguridad periódicas

Realiza copias de seguridad periódicas de tus datos importantes. En caso de que tu dispositivo se infecte, podrás restablecerlo a un estado anterior sin perder tus archivos. Utiliza servicios en la nube como Google Drive, Dropbox o el servicio de copias de seguridad de Google.

Educa a otros usuarios

Comparte estos consejos con amigos y familiares, especialmente aquellos que puedan ser menos conscientes de los riesgos de seguridad en línea. La seguridad es una responsabilidad compartida, y todos podemos beneficiarnos de estar mejor informados.

psychology Conclusión: La Seguridad es Tú Responsabilidad

El caso del Necro Trojan nos recuerda una lección fundamental en la era digital: la seguridad de nuestros dispositivos no es algo que podamos dar por sentado. Incluso las aplicaciones disponibles en tiendas oficiales pueden comprometer nuestra privacidad y seguridad, como demostró la infección de más de 11 millones de dispositivos a través de Wuta Camera y Max Browser.

lightbulb Reflexión final

La seguridad móvil es un proceso continuo, no un destino final. Requiere vigilancia constante, educación y la adopción de buenas prácticas. Cada aplicación que instalamos, cada permiso que concedemos y cada enlace en el que hacemos clic puede tener implicaciones para nuestra seguridad digital.

Como usuarios, debemos ser conscientes de que nuestros smartphones son mucho más que simples dispositivos de comunicación: son guardianes de nuestra identidad digital, nuestras conversaciones privadas, nuestros recuerdos y, en muchos casos, nuestro acceso al mundo financiero. Protegerlos no es opcional, sino una necesidad en el panorama digital actual.

La historia del Necro Trojan también nos enseña que la ciberseguridad es un campo en constante evolución. Los atacantes continúan desarrollando técnicas más sofisticadas para evadir la detección y explotar nuevas vulnerabilidades. Al mismo tiempo, los investigadores de seguridad y las empresas tecnológicas trabajan incansablemente para identificar estas amenazas y desarrollar soluciones para protegernos.

En este contexto, nuestra mejor defensa es el conocimiento y la prevención. Siguiendo los consejos presentados en este artículo, manteniéndonos informados sobre las últimas amenazas y adoptando una actitud proactiva hacia la seguridad, podemos reducir significativamente el riesgo de convertirnos en víctimas de malware como el Necro Trojan.

"La seguridad digital es como la salud: no valoramos lo que tenemos hasta que lo perdemos. Tomemos medidas preventivas antes de que sea demasiado tarde."

Al final del día, la seguridad de nuestros dispositivos está en nuestras manos. Las herramientas y tecnologías pueden ayudarnos, pero la responsabilidad última recae en nosotros como usuarios. Cada decisión que tomamos en el mundo digital tiene consecuencias, y estar conscientes de esto es el primer paso hacia una experiencia móvil más segura y protegida.

Esperamos que este artículo te haya proporcionado información valiosa sobre el Necro Trojan y cómo proteger tu dispositivo. Te invitamos a compartir esta información con tus seres queridos y a mantener siempre un enfoque proactivo hacia la seguridad digital. Recuerda: en el mundo interconectado de hoy, la seguridad de uno es la seguridad de todos.