format_list_bulleted Contenido

Hackeo Masivo a Gmail: 2.500 Millones de Cuentas Expuestas y Cómo Proteger la Tuya

En agosto de 2025, el mundo de la ciberseguridad fue sacudido por una noticia alarmante: 2.500 millones de cuentas de Gmail fueron expuestas en lo que se considera uno de los hackeos masivos más grandes de la historia. Este incidente no solo afectó a usuarios individuales, sino también a innumerables empresas que dependen de los servicios de Google para su operación diaria.

warning Una Amenaza Sin Precedentes

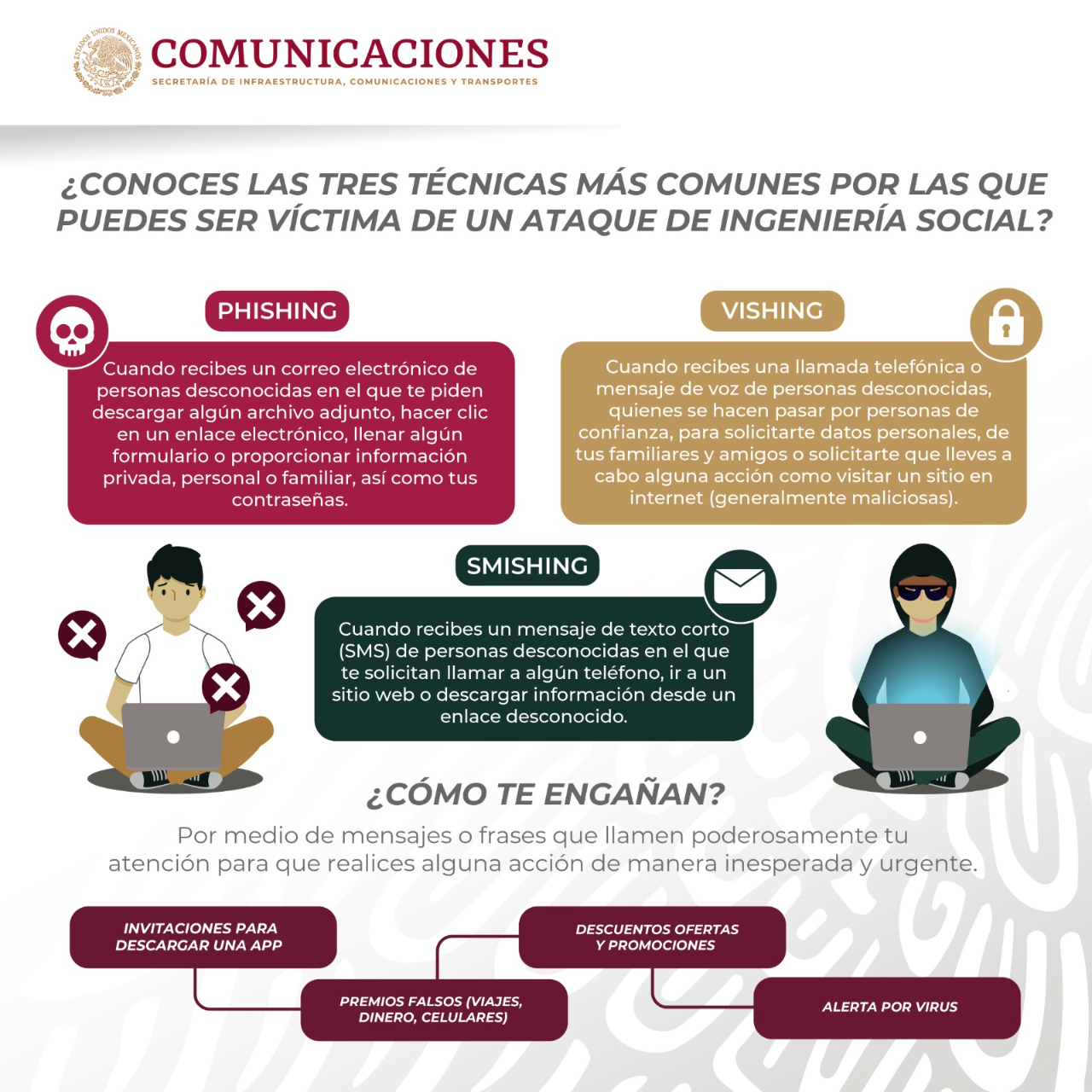

Lo que hace particularmente preocupante este incidente no es solo su escala masiva, sino la sofisticación de los métodos utilizados por los atacantes. El grupo responsable, conocido como ShinyHunters (también identificado como UNC6040), empleó técnicas de ingeniería social de alto nivel para burlar las defensas de una de las empresas tecnológicas más grandes del mundo.

Este artículo ofrece un análisis exhaustivo de lo ocurrido, quiénes son los responsables, qué información fue comprometida y, lo más importante, qué medidas puedes tomar para proteger tu cuenta de Gmail y tus datos personales. En un mundo donde nuestra vida digital es cada vez más importante, entender estos incidentes y saber cómo responder a ellos es fundamental para mantener nuestra seguridad en línea.

search ¿Qué Ocurrió Exactamente?

El 5 de agosto de 2025, el Google Threat Intelligence Group (GTIG) confirmó que un grupo de ciberdelincuentes había logrado acceder a una de sus bases de datos corporativas alojadas en Salesforce, una plataforma utilizada para la gestión de relaciones con clientes. Este acceso no fue resultado de una vulnerabilidad técnica en los sistemas de Google o Salesforce, sino que se logró mediante una sofisticada campaña de ingeniería social.

engineering El Engaño que Permitió el Acceso

Los atacantes se hicieron pasar por personal de soporte técnico de Google y realizaron llamadas telefónicas a empleados de organizaciones, simulando asistir en tareas habituales. Durante estas conversaciones, guiaron a sus víctimas para que autorizaran conexiones sospechosas desde aplicaciones modificadas, en particular versiones falsas del Data Loader (una aplicación legítima de Salesforce). Esta autorización permitió a los agresores copiar datos desde el sistema atacado.

Es importante destacar que los hackers no explotaron una vulnerabilidad técnica en los sistemas de Google o Salesforce, sino que aprovecharon el factor humano, que a menudo es el eslabón más débil en la cadena de seguridad. Este método de ataque, conocido como phishing de voz o vishing, se ha vuelto cada vez más común en los últimos años debido a su efectividad.

public Alcance del Incidente

El ataque se centró principalmente en pequeñas y medianas empresas que utilizaban los servicios de Google a través de Salesforce. Aunque el número real de personas y empresas potencialmente afectadas es difícil de dimensionar, se estima que cerca de 2.500 millones de cuentas de Gmail estuvieron expuestas, lo que representa una filtración de dimensiones nunca antes vistas.

security Buena Noticia: Las Contraseñas No Fueron Comprometidas

Afortunadamente, Google ha aclarado que la brecha no incluyó datos sensibles como contraseñas, credenciales de acceso u otra información financiera directa. Los datos comprometidos se limitaron a información empresarial considerada básica y en su mayoría pública, como nombres comerciales y detalles de contacto, tanto de cuentas de Gmail como de usuarios de servicios como Google Cloud.

Sin embargo, aunque las contraseñas no formaban parte de los datos comprometidos, el ataque implica riesgos reales para quienes usan estos servicios. Al tener en su poder nombres y direcciones de correo asociadas a cuentas empresariales, los delincuentes pueden intentar otros ataques como phishing o suplantación de identidad, utilizando la información robada para engañar y solicitar datos confidenciales adicionales.

psychology El Modus Operandi de los Atacantes

El grupo detrás de este ataque, identificado como ShinyHunters (o UNC6040 en los informes técnicos), es conocido por sus sofisticadas técnicas de ingeniería social. Este grupo ha estado detrás de otros hackeos de alto perfil en el pasado, incluido el robo de 1.3 terabytes de datos de clientes de Ticketmaster en 2024 y la obtención de datos de 200,000 clientes de Pizza Hut en Australia en 2023.

phone_in_talk Phishing de Voz (Vishing): El Arma Principal

La técnica principal utilizada por ShinyHunters es el vishing o phishing de voz, que consiste en realizar llamadas telefónicas haciéndose pasar por personal de soporte técnico o empleados de empresas legítimas. Estos atacantes son extremadamente convincentes y utilizan información previamente recopilada para hacer que sus llamadas parezcan auténticas.

Una vez que obtienen la información inicial, los atacantes no se detienen ahí. La actividad de extorsión asociada a este tipo de intrusiones ha estado presente. Los responsables del ataque se comunicaron con organizaciones víctimas a través de correos electrónicos y realizaron llamadas telefónicas exigiendo pagos en bitcoin dentro de plazos de 72 horas, amenazando con hacer pública la información sustraída.

business Medidas Tomadas por Google

Una vez detectado el acceso no autorizado, los equipos de seguridad de Google actuaron rápidamente para contener la brecha y mitigar sus efectos. La compañía realizó un análisis completo del impacto y comenzó a implementar medidas correctivas de inmediato.

notifications_active Notificación a los Usuarios Afectados

Google ha enviado notificaciones por correo electrónico a todos los usuarios y organizaciones cuyos datos se vieron comprometidos en el ataque. Estas notificaciones incluyen información sobre qué datos fueron expuestos y qué medidas adicionales se recomienda tomar para proteger las cuentas.

Además, Google ha reforzado sus protocolos de seguridad para evitar incidentes similares en el futuro. Esto incluye una mayor capacitación para los empleados sobre cómo identificar y responder a intentos de ingeniería social, así como implementaciones técnicas adicionales para detectar y bloquear actividades sospechosas en sus sistemas.

"Google respondió a la actividad, realizó un análisis de impacto y comenzó las mitigaciones. La velocidad a la que las organizaciones están cayendo víctimas de ataques cibernéticos dirigidos a instancias de Salesforce es nada menos que alarmante". - Google Threat Intelligence Group

shield Cómo Proteger tu Cuenta de Gmail

Aunque Google ha tomado medidas para mitigar el impacto de este hackeo, la seguridad de tu cuenta depende en gran medida de las precauciones que tomes como usuario. A continuación, te presentamos las medidas más importantes que puedes implementar para proteger tu cuenta de Gmail:

mark_email_unread No responder correos sospechosos

Ante mensajes que parezcan proceder de bancos, redes sociales o Google solicitando información adicional, nunca brindes datos personales o claves. Las empresas legítimas nunca te pedirán tu contraseña por correo electrónico.

verified_user Verificar la procedencia de las comunicaciones

Los correos de Google genuinos provienen de direcciones oficiales (@google.com) y no piden que se envíen contraseñas. Si tienes dudas, contacta directamente a la empresa a través de sus canales oficiales.

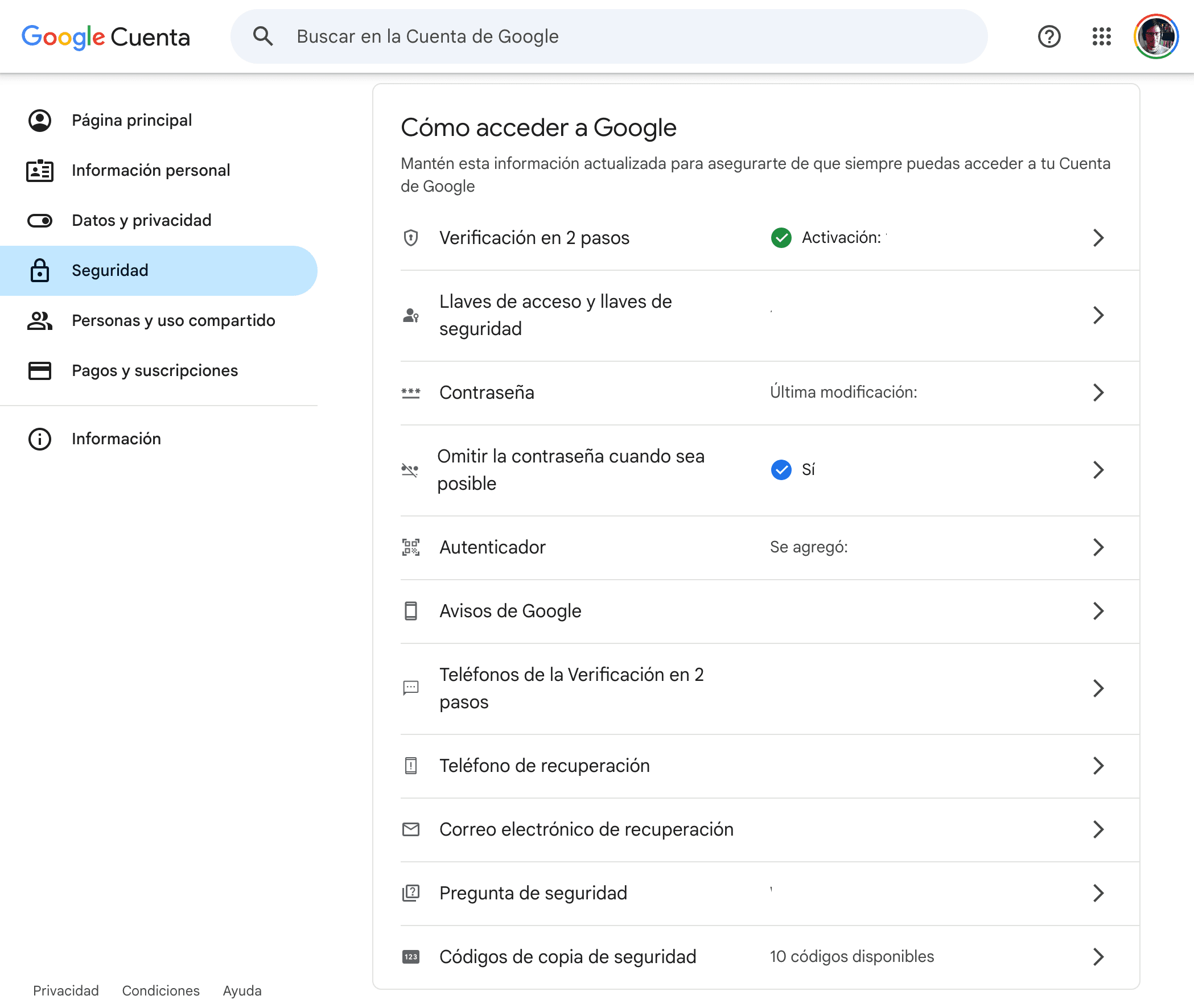

mobile_friendly Activar la verificación en dos pasos (MFA)

Esta medida aumenta la seguridad de tu cuenta requiriendo una segunda prueba de identidad antes de acceder. Incluso si alguien obtiene tu contraseña, no podrá acceder a tu cuenta sin el segundo factor de autenticación.

password Actualizar y fortalecer contraseñas

Usa claves robustas que combinen letras, números y símbolos, y evita repetirlas en diferentes servicios. Considera utilizar un gestor de contraseñas para crear y almacenar contraseñas únicas para cada servicio.

history Supervisar movimientos inusuales

Controla periódicamente la actividad de tu cuenta y revisa si existen accesos desconocidos. Google te permite ver los últimos inicios de sesión y dispositivos conectados a tu cuenta.

system_update Mantener actualizados sistemas y aplicaciones

Instala las actualizaciones aconsejadas por Google, que corrigen posibles vulnerabilidades. Esto incluye tanto el sistema operativo de tus dispositivos como las aplicaciones que utilizas para acceder a tu cuenta.

business_center Recomendaciones para Empresas

Las empresas, especialmente las pequeñas y medianas que fueron el objetivo principal de este ataque, deben implementar medidas de seguridad adicionales para protegerse contra este tipo de amenazas:

admin_panel_settings Limitar los permisos según el principio de menor privilegio

Da a cada usuario solo el acceso estrictamente necesario para su tarea, especialmente a herramientas como Data Loader. Esto limita el daño que un atacante puede causar si compromete una cuenta.

apps Gestión rigurosa de aplicaciones conectadas

Supervisa qué aplicaciones tienen acceso a tus plataformas y quién puede autorizarlas. Revisa periódicamente las aplicaciones conectadas y revoca el acceso a aquellas que ya no sean necesarias.

location_on Restringir el acceso según dirección IP

Establece controles para que solo puedan ingresar aquellos que utilicen redes y ubicaciones predefinidas. Esto puede ayudar a prevenir accesos no autorizados desde ubicaciones inusuales.

school Capacitación continua a empleados

Realiza entrenamientos periódicos sobre riesgos de ingeniería social, phishing y prácticas de seguridad digital. Los empleados bien informados son la primera línea de defensa contra este tipo de ataques.

fact_check Auditorías y monitoreo permanente

Revisa perfiles, permisos asignados y actividad inusual de manera regular. Utiliza plataformas de monitoreo ofrecidas por Salesforce y otras herramientas especializadas para detectar actividades sospechosas.

notifications_active Implementar alertas automáticas

Usa sistemas que detecten grandes descargas de datos o comportamientos anómalos en la nube, con el fin de reaccionar a tiempo ante posibles intrusiones.

money_off Prestar atención a extorsiones

Descarta mensajes o llamadas que te exijan pagos rápidos en monedas digitales, reporta inmediatamente estos incidentes a los canales oficiales. Ninguna empresa legítima te pedirá pagos en criptomonedas para resolver un problema de seguridad.

summarize Conclusión: Lecciones Aprendidas

El hackeo masivo que afectó a 2.500 millones de cuentas de Gmail nos recuerda una lección fundamental en la era digital: la seguridad cibernética es una responsabilidad compartida entre las empresas tecnológicas y los usuarios. Aunque las empresas como Google invierten millones en sistemas de seguridad avanzados, el factor humano sigue siendo el eslabón más vulnerable en la cadena.

lightbulb La Importancia de la Educación en Ciberseguridad

Este incidente demuestra que la educación en ciberseguridad es más importante que nunca. Tanto los usuarios individuales como las empresas deben estar informados sobre las últimas tácticas utilizadas por los ciberdelincuentes y saber cómo protegerse contra ellas. La ingeniería social, como el vishing, seguirá siendo una amenaza mientras las personas no estén preparadas para identificarla y responder adecuadamente.

Al mismo tiempo, las empresas deben continuar invirtiendo en tecnologías de seguridad avanzadas y en la capacitación de sus empleados. La seguridad no puede ser una afterthought, sino que debe integrarse en todos los aspectos de la operación de una empresa.

A medida que nuestra dependencia de los servicios digitales sigue creciendo, también lo hace la importancia de proteger nuestra información personal y profesional. Incidentes como este hackeo masivo a Gmail nos sirven como recordatorio de que debemos estar siempre vigilantes y proactivos en nuestra aproximación a la seguridad cibernética.

"La experiencia reciente obliga a extremar precauciones, especialmente ante correos electrónicos o llamadas apócrifas provenientes de entidades reconocidas. La seguridad digital es una responsabilidad compartida que requiere atención constante y educación continua." - Expertos en Ciberseguridad

En última instancia, la protección contra amenazas cibernéticas no depende de una sola solución mágica, sino de la implementación de múltiples capas de seguridad y, lo más importante, de una mentalidad de seguridad constante. Al seguir las recomendaciones presentadas en este artículo y mantenernos informados sobre las últimas amenazas, podemos reducir significativamente el riesgo de convertirnos en víctimas de ciberdelincuentes.