format_list_bulleted Contenido

Introducción: Una Actualización que No Puede Esperar ¿Qué es CVE-2025-43300? Cómo Afecta Esta Vulnerabilidad a los Usuarios Dispositivos Afectados y Versiones Disponibles Cómo Actualizar Tus Dispositivos Apple El Contexto: Séptima Vulnerabilidad Zero-Day del Año Recomendaciones Adicionales de Seguridad Conclusión: La Seguridad es una Responsabilidad CompartidaApple Lanza Actualización Urgente iOS 18.6.2: ¿Por Qué Debes Actualizar Tu iPhone Ahora?

En pleno agosto, cuando muchos disfrutan de vacaciones y desconectan de las noticias tecnológicas, Apple ha lanzado una actualización de emergencia que debería captar nuestra atención inmediata. Se trata de iOS 18.6.2, una actualización que la compañía de Cupertino califica como "urgente" y que soluciona una vulnerabilidad crítica que ya está siendo explotada en ataques reales.

Cuando Apple utiliza términos como "urgente" y reconoce que una vulnerabilidad "ha sido explotada en ataques extremadamente sofisticados", es momento de prestar atención. Esta no es una de esas actualizaciones que pueden posponerse unos días; es una llamada a la acción que todos los usuarios de dispositivos Apple deberían tomar en serio.

warning Una Amenaza Real y Activa

Lo que hace particularmente preocupante esta situación es que no se trata de una vulnerabilidad teórica o potencial. Apple ha confirmado que tiene conocimiento de informes que indican que este problema ya ha sido explotado en ataques dirigidos contra individuos específicos. En el mundo de la ciberseguridad, cuando una vulnerabilidad pasa de ser un riesgo potencial a una amenaza activa, el reloj comienza a correr más rápido para todos los usuarios.

En este artículo, te explicamos todo lo que necesitas saber sobre esta vulnerabilidad, cómo afecta a tus dispositivos, qué versiones de software corrigen el problema y, lo más importante, cómo puedes protegerte actualizando tus dispositivos Apple lo antes posible.

bug_report ¿Qué es CVE-2025-43300?

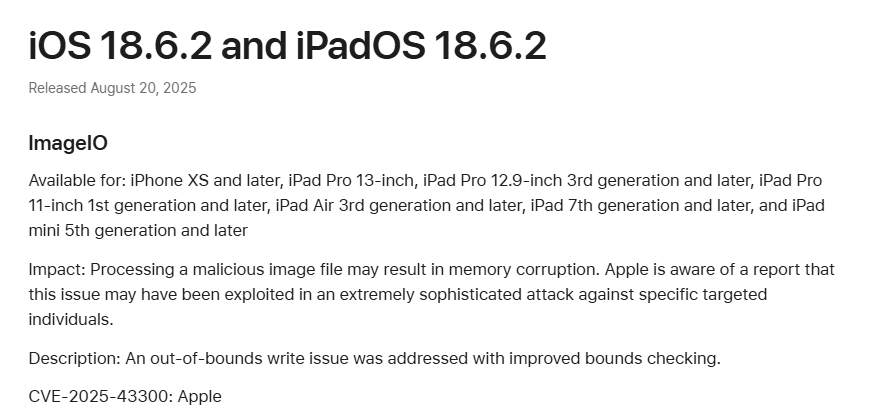

La vulnerabilidad que ha motivado esta actualización urgente ha sido catalogada como CVE-2025-43300, un identificador único que se utiliza en el mundo de la ciberseguridad para referirse a vulnerabilidades específicas. Pero, ¿qué significa realmente este código técnico y por qué es tan importante?

code Detalles Técnicos de la Vulnerabilidad

CVE-2025-43300 es una vulnerabilidad de tipo "zero-day" (es decir, desconocida para el fabricante en el momento de ser explotada) que reside en el framework ImageIO de Apple. Este componente es fundamental en los sistemas operativos de la compañía, ya que se encarga del procesamiento de imágenes en iPhones, iPads y Macs.

Tipo de vulnerabilidad

Se trata de un problema de "escritura fuera de los límites" (out-of-bounds write) que ocurre durante el procesamiento de archivos de imagen manipulados maliciosamente.

Puntuación de gravedad

Con una puntuación CVSS de 8.8 sobre 10, esta vulnerabilidad se clasifica como crítica, indicando un alto potencial de impacto en la seguridad de los sistemas afectados.

Solución implementada

Apple ha abordado el problema con "mejoras en la verificación de límites" dentro de la biblioteca ImageIO, reforzando así la seguridad general del sistema.

El término "zero-day" es particularmente preocupante porque indica que los atacantes conocían y estaban explotando esta vulnerabilidad antes de que Apple tuviera conocimiento de ella y pudiera desarrollar un parche. Esto significa que, durante un período de tiempo indeterminado, los usuarios de dispositivos Apple estuvieron expuestos a esta amenaza sin saberlo y sin poder protegerse.

"Apple is aware of a report that this issue may have been exploited in an extremely sophisticated attack against specific targeted individuals." - Comunicado oficial de Apple sobre CVE-2025-43300

security Cómo Afecta Esta Vulnerabilidad a los Usuarios

Entender el impacto real de esta vulnerabilidad es crucial para comprender por qué Apple ha actuado con tanta rapidez y por qué los usuarios deberían tomar esta actualización con la máxima seriedad. A diferencia de otras fallas de seguridad que pueden tener efectos limitados, CVE-2025-43300 representa una amenaza significativa para la integridad de los dispositivos y los datos de los usuarios.

memory El Mecanismo del Ataque

La vulnerabilidad reside en ImageIO, el componente que Apple utiliza para procesar imágenes en sus dispositivos. El ataque podría llevarse a cabo mediante el siguiente mecanismo:

Vector de ataque: Un atacante podría enviar a la víctima una imagen especialmente manipulada (aparentemente normal) a través de cualquier medio: mensajería, correo electrónico, sitio web o aplicación.

Explotación: Al procesar esta imagen maliciosa, el framework ImageIO podría sufrir un error de "escritura fuera de los límites", lo que significa que el programa intenta escribir datos más allá de los límites asignados en la memoria.

Corrupción de memoria: Este error puede provocar una corrupción en la memoria del sistema, creando una oportunidad para que el atacante ejecute código arbitrario en el dispositivo.

Consecuencias: En el peor de los casos, esto podría permitir al atacante tomar control total del dispositivo, acceder a datos sensibles, instalar malware o espiar al usuario sin su conocimiento.

Lo que hace particularmente insidioso este tipo de ataque es que el usuario no necesita realizar ninguna acción especial más allá de abrir o visualizar una imagen. A diferencia de otros tipos de malware que requieren la instalación de aplicaciones o la ejecución de archivos adjuntos, en este caso, simplemente recibir y procesar una imagen manipulada podría ser suficiente para comprometer la seguridad del dispositivo.

person_search Ataques Dirigidos vs. Masivos

Apple ha señalado específicamente que esta vulnerabilidad ha sido explotada en "ataques extremadamente sofisticados contra individuos específicos". Esta redacción es importante porque sugiere que, hasta ahora, los ataques conocidos han sido dirigidos a objetivos concretos, probablemente de alto valor, como ejecutivos, políticos, activistas o periodistas.

Sin embargo, esto no debe generar una falsa sensación de seguridad. Una vez que una vulnerabilidad se hace pública y se conoce su existencia, es probable que otros actores maliciosos desarrollen sus propias versiones del exploit, ampliando potencialmente el alcance de los ataques a usuarios comunes.

devices Dispositivos Afectados y Versiones Disponibles

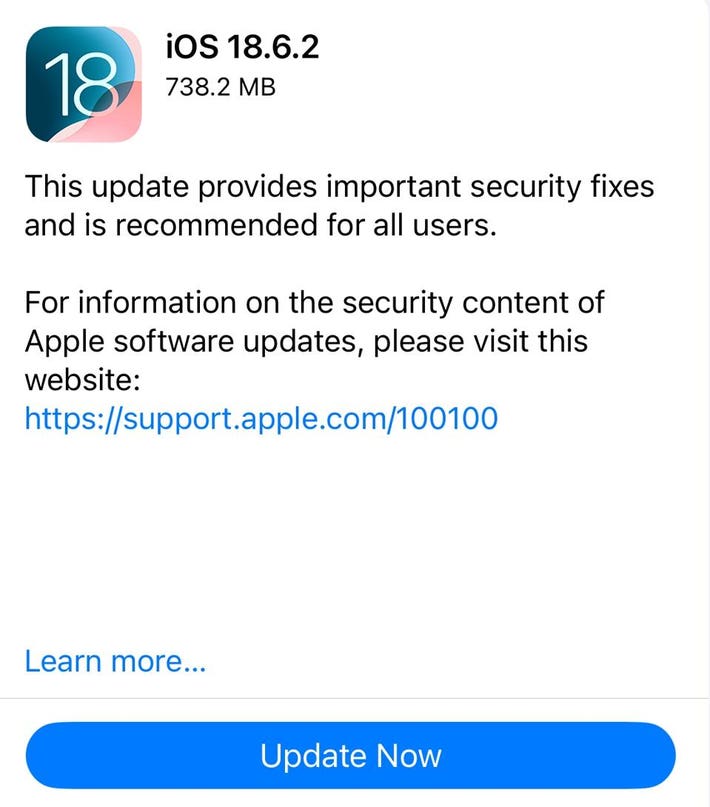

Una de las preguntas más importantes que los usuarios se hacen al conocer una vulnerabilidad de seguridad es: ¿mi dispositivo está afectado? En este caso, la respuesta es que la vulnerabilidad afecta a una amplia gama de productos Apple, no solo a los iPhone más recientes. Afortunadamente, la compañía ha lanzado actualizaciones para todos los sistemas operativos afectados.

smartphone Dispositivos iOS

iOS 18.6.2

Compatible con iPhone XS y modelos posteriores

iPadOS 18.6.2

Compatible con iPad Pro 13-inch, iPad Pro 12.9-inch 3ra generación y posteriores, iPad Pro 11-inch 1ra generación y posteriores, iPad Air 3ra generación y posteriores, iPad 7ma generación y posteriores, y iPad mini 5ta generación y posteriores

iPadOS 17.7.10

Para iPad que no pueden actualizar a iPadOS 18: iPad Pro 12.9-inch 2da generación, iPad Pro 10.5-inch, y iPad 6ta generación

laptop_mac Dispositivos macOS

macOS Sequoia 15.6.1

Para Macs que ejecutan la última versión de macOS

macOS Sonoma 14.7.8

Para Macs que ejecutan macOS Sonoma

macOS Ventura 13.7.8

Para Macs que ejecutan macOS Ventura

update Importancia de Actualizar Todos los Dispositivos

Es fundamental destacar que esta vulnerabilidad afecta a múltiples productos del ecosistema Apple, no solo a los iPhone. Si eres usuario de varios dispositivos Apple (iPhone, iPad, Mac), es crucial que actualices todos ellos, no solo uno. Los dispositivos dentro del mismo ecosistema a menudo interactúan entre sí, y dejar uno sin actualizar podría comprometer la seguridad de los demás, incluso si estos últimos están actualizados.

system_update Cómo Actualizar Tus Dispositivos Apple

Actualizar tus dispositivos Apple para protegerte contra esta vulnerabilidad es un proceso relativamente sencillo, pero crucial para tu seguridad. A continuación, te guiamos paso a paso para que puedas actualizar tus diferentes dispositivos Apple lo antes posible.

smartphone Actualizar iPhone o iPad

Paso 1: Abre la aplicación Ajustes en tu dispositivo

Paso 2: Selecciona General

Paso 3: Toca en Actualización de software

Paso 4: Si ves más de una opción de actualización, elige la que deseas instalar

Paso 5: Pulsa sobre Instalar ahora

laptop_mac Actualizar macOS

Paso 1: Haz clic en el menú de Apple en la esquina superior izquierda de la pantalla

Paso 2: Selecciona Ajustes del sistema

Paso 3: En la ventana que se abre, haz clic en General en la barra lateral

Paso 4: Haz clic en Actualización de software

Paso 5: Sigue las instrucciones en pantalla para instalar las actualizaciones disponibles

tips_and_updates

Conexión estable: Asegúrate de tener una conexión Wi-Fi estable y, si es posible, conecta tu dispositivo a la corriente durante el proceso de actualización.

Respaldo de datos: Aunque es poco común, las actualizaciones pueden causar pérdida de datos. Realiza una copia de seguridad de tu dispositivo antes de actualizar.

Tiempo necesario: La actualización suele tardar entre 20 y 40 minutos, dependiendo de tu dispositivo y velocidad de conexión.

Recuerda que esta actualización, aunque pequeña en tamaño, es crítica para la seguridad de tus dispositivos. No pospongas su instalación, especialmente si recibes o envías imágenes regularmente a través de tus dispositivos Apple.

history El Contexto: Séptima Vulnerabilidad Zero-Day del Año

Para entender plenamente la importancia de esta actualización, es crucial contextualizarla dentro del panorama de seguridad más amplio de Apple. CVE-2025-43300 no es un incidente aislado, sino que representa la séptima vulnerabilidad zero-day que Apple ha tenido que parchar este año que ya estaba siendo explotada activamente.

trending_up Un Año Complejo para la Seguridad de Apple

Antes de CVE-2025-43300, Apple ya había abordado seis vulnerabilidades zero-day explotadas activamente en 2025:

CVE-2025-24085: Vulnerabilidad en el kernel

CVE-2025-24200: Problema en WebKit

CVE-2025-24201: Fallo en el kernel

CVE-2025-31200: Vulnerabilidad en WebKit

CVE-2025-31201: Problema en WebKit

CVE-2025-43200: Fallo en el kernel

Este número elevado de vulnerabilidades zero-day explotadas activamente en un solo año es inusual incluso para una compañía del tamaño y recursos de Apple. Sugiere que los actores maliciosos están invirtiendo esfuerzos significativos en descubrir y explotar fallos en los sistemas operativos de la compañía, probablemente debido a la amplia base de usuarios instalada y el valor de los datos que manejan estos dispositivos.

gpp_maybe

El hecho de que Apple esté detectando y parcheando estas vulnerabilidades también indica que sus sistemas de detección de amenazas están funcionando correctamente. Sin embargo, el creciente número de incidentes subraya la importancia de que los usuarios mantengan sus dispositivos actualizados y adopten prácticas de seguridad adicionales para proteger sus datos y su privacidad.

verified_user Recomendaciones Adicionales de Seguridad

Más allá de actualizar tus dispositivos, existen varias medidas adicionales que puedes tomar para fortalecer la seguridad de tus dispositivos Apple y protegerte contra amenazas similares en el futuro. Estas recomendaciones, combinadas con las actualizaciones oportunas, forman una defensa robusta contra la mayoría de los vectores de ataque conocidos.

security Prácticas de Seguridad Básicas

Actualizaciones automáticas: Configura tus dispositivos para que instalen actualizaciones automáticamente cuando estén disponibles.

Códigos de acceso robustos: Utiliza códigos de acceso complejos y considera la autenticación de dos factores.

Desbloqueo con Face ID/Touch ID: Mantén activados estos sistemas de autenticación biométrica.

Busca mi iPhone/iPad: Mantén activada esta función para poder localizar o bloquear tu dispositivo en caso de pérdida o robo.

privacy_tip Protección de Datos y Privacidad

Respaldo regular: Realiza copias de seguridad periódicas de tus dispositivos en iCloud o en tu computadora.

Revisa permisos de apps: Audita periódicamente los permisos que has concedido a las aplicaciones.

Usa Safari con precaución: Habilita las funciones de privacidad y seguridad del navegador Safari.

iCloud+: Considera suscribirte a iCloud+ para obtener funciones adicionales como Ocultar mi email y Relay privado de iCloud.

email Precauciones con Mensajes y Archivos

Desconfía de remitentes desconocidos: Ten especial cuidado con mensajes, correos o archivos de remitentes que no conoces o que parecen sospechosos.

No descargues archivos adjuntos sospechosos: Evita descargar o abrir archivos adjuntos de fuentes no verificadas, especialmente imágenes y documentos.

Verifica enlaces antes de hacer clic: Mantén presionado un enlace para ver la URL completa antes de visitarlo.

Usa aplicaciones oficiales: Descarga aplicaciones solo desde la App Store y evita tiendas de aplicaciones de terceros.

summarize Conclusión: La Seguridad es una Responsabilidad Compartida

La actualización urgente iOS 18.6.2 que Apple ha lanzado recientemente nos recuerda una verdad fundamental en el mundo digital: la seguridad no es un estado estático, sino un proceso continuo que requiere atención constante y acción por parte tanto de los fabricantes como de los usuarios.

balance Un Contrato de Seguridad Bidireccional

Por un lado, Apple ha demostrado su compromiso con la seguridad al detectar, investigar y parchear rápidamente esta vulnerabilidad crítica. La compañía ha sido transparente sobre la naturaleza de la amenaza y ha proporcionado actualizaciones para una amplia gama de dispositivos, incluyendo modelos más antiguos.

Por otro lado, los usuarios tenemos la responsabilidad de instalar estas actualizaciones con prontitud y de adoptar prácticas de seguridad que complementen las medidas técnicas implementadas por Apple. Como hemos visto, incluso las vulnerabilidades más sofisticadas pueden ser mitigadas eficazmente cuando los usuarios mantienen sus sistemas actualizados y siguen buenas prácticas de seguridad.

Es importante reconocer que, aunque Apple ha hecho un trabajo admirable al abordar esta vulnerabilidad una vez descubierta, el creciente número de vulnerabilidades zero-day explotadas activamente este año sugiere que los actores maliciosos están intensificando sus esfuerzos para comprometer los dispositivos Apple. Esto no debe interpretarse como un fracaso de Apple, sino como un reflejo del panorama de amenazas en constante evolución al que nos enfrentamos todos.

priority_high Una Llamada a la Acción

Si aún no has actualizado tus dispositivos Apple a las últimas versiones disponibles (iOS 18.6.2, iPadOS 18.6.2, iPadOS 17.7.10, macOS Sequoia 15.6.1, macOS Sonoma 14.7.8 o macOS Ventura 13.7.8), te instamos a que lo hagas inmediatamente. Esta no es una actualización que pueda posponerse; es una medida crítica de seguridad que protege tus dispositivos y tus datos contra una amenaza real y activa.

Mirando hacia el futuro, es probable que continúemos viendo más vulnerabilidades y actualizaciones de seguridad a medida que la tecnología evoluciona y los actores maliciosos desarrollan nuevas técnicas de ataque. En este contexto, la mejor defensa es una combinación de sistemas actualizados, usuarios informados y prácticas de seguridad sólidas.

"La seguridad digital es como una cadena: es tan fuerte como su eslabón más débil. Mantén tus dispositivos actualizados, sé consciente de las amenazas y adopta buenas prácticas de seguridad para protegerte en un mundo digital cada vez más complejo."

En última instancia, la seguridad de nuestros dispositivos y datos es una responsabilidad compartida. Apple proporciona las herramientas y las actualizaciones, pero depende de cada uno de nosotros utilizarlas adecuadamente. Al actualizar tus dispositivos ahora, no solo te estás protegiendo a ti mismo, sino que también estás contribuyendo a un ecosistema digital más seguro para todos.